2020小迪安全第九天笔记 信息收集之APP及其他资产与九崴信息

在网络安全渗透测试中,信息收集是至关重要的一步,它决定了后续攻击的广度和深度。2020年小迪安全课程的第九天笔记聚焦于信息收集的高级层面,特别是针对移动应用程序(APP)、其他非传统资产以及一个值得关注的案例——九崴信息。本笔记将系统梳理这些内容,为安全从业者提供实用的思路与方法。

一、APP信息收集

移动应用已成为企业和个人数据交互的核心载体,其安全性直接关联后端服务器、API接口及用户隐私。对APP进行信息收集主要包括以下几个方面:

- 应用基础信息:通过官方应用商店或第三方平台获取APP名称、版本号、开发者信息、下载量及用户评价,初步评估其流行度和潜在攻击面。

- 静态分析:对APK或IPA文件进行反编译,提取源代码、资源文件、配置文件(如AndroidManifest.xml)和证书信息,寻找硬编码的密钥、敏感API接口或逻辑漏洞。

- 动态分析:使用抓包工具(如Burp Suite、Fiddler)拦截APP的网络请求,分析其通信协议、API端点及数据传输方式,检测是否存在未加密或弱加密问题。

- 第三方服务识别:APP常集成SDK(如支付、地图、推送服务),这些服务可能引入额外漏洞。通过分析代码或网络流量,识别使用的第三方组件及其版本,检查已知漏洞。

- 关联资产发现:APP可能关联多个子域名、云存储或后台管理系统。利用域名反查、证书透明度日志(CT Log)或移动应用关联分析工具,扩展攻击面。

二、其他资产信息收集

除了传统的Web和服务器资产,现代网络环境中还存在多种易被忽略的资产,它们同样可能成为攻击入口:

- 物联网设备:智能家居、摄像头、路由器等设备常因默认密码或固件漏洞暴露。通过Shodan、Censys等搜索引擎,使用特定指纹或端口进行扫描识别。

- 云服务与存储:公开的S3存储桶、Azure容器或数据库实例可能因配置错误导致数据泄露。利用自动化工具(如CloudBrute)或手动查询云服务元数据接口进行发现。

- 源代码仓库:GitHub、GitLab等平台上的公开代码库可能包含敏感信息(如API密钥、数据库凭证)。通过关键词搜索或监控企业账号,挖掘泄露数据。

- 员工与社交信息:从LinkedIn、企业官网或社交媒体收集员工姓名、职位及联系方式,用于钓鱼攻击或密码爆破。会议资料、技术文档也可能暴露内部架构。

- 子公司与合作伙伴:大型企业往往通过收购或合作扩展业务,这些关联实体可能安全防护较弱,成为横向渗透的跳板。通过企业架构调查或工商信息查询发现关联方。

三、九崴信息案例解析

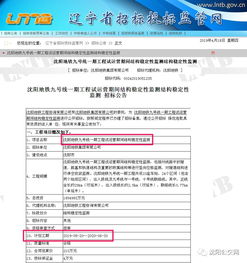

在课程中,九崴信息被作为一个典型案例进行深入分析。九崴信息是一家提供数据服务的企业,其资产暴露问题凸显了信息收集的重要性:

- 资产暴露面:通过子域名爆破和端口扫描,发现九崴信息存在多个未在公开渠道宣传的测试服务器和后台管理系统,部分系统使用弱口令或默认配置。

- 移动应用风险:其官方APP在早期版本中未对网络请求进行充分加密,导致用户数据在传输过程中可被窃取。APP反编译后发现了调试接口,可能被滥用。

- 第三方依赖漏洞:九崴信息使用的某个开源框架存在已知远程代码执行漏洞,但未及时更新补丁,使得攻击者可利用此漏洞控制服务器。

- 信息关联利用:通过收集到的员工邮箱和社交信息,攻击者成功实施了鱼叉式钓鱼攻击,获取了内部网络访问权限,进而横向移动至核心数据库。

此案例强调了全面信息收集的必要性——从APP到云资产,从技术漏洞到人为因素,每个环节都可能成为突破口。

四、与建议

信息收集是持续且迭代的过程,安全人员应养成系统性思维:

- 工具结合手动:自动化工具(如Nmap、theHarvester)可提高效率,但手动验证和深度分析不可或缺。

- 保持更新:新技术和新资产不断涌现,需及时学习并调整收集策略。

- 合法合规:所有信息收集活动必须在授权范围内进行,避免法律风险。

- 防御视角:企业应定期自查资产暴露情况,加强APP安全测试和员工安全意识培训,减少攻击面。

通过掌握APP及其他资产的信息收集技巧,并借鉴九崴信息等案例的教训,安全从业者能更有效地识别风险,筑牢网络防线。

如若转载,请注明出处:http://www.scmfox.com/product/41.html

更新时间:2026-05-20 13:55:25